Firewall

Güvenlik Duvarları diğer adıyla Firewall Antalya Network olarak başta Antalya ve Akdeniz bölgesinde kurulum ve konfigürasyonu yapılmaktadır. Güvenlik duvarları, ağ güvenliğinin sağlanmasında kritik bir rol oynar. Farklı türlerde ve yapılandırmalarda bulunabilen güvenlik duvarları, ağ trafiğini izleyerek ve denetleyerek yetkisiz erişimleri engeller ve veri güvenliğini sağlar. Profesyonel bir şekilde yapılandırılmış ve yönetilen güvenlik duvarları, işletmeler ve bireyler için güvenli bir ağ ortamı sunar.

Firewall Cihazları

Güvenlik Duvarı Nedir?

Güvenlik duvarı (firewall), bir bilgisayar ağına gelen ve giden veri trafiğini izleyen, denetleyen ve belirli güvenlik kurallarına göre izin veren veya engelleyen bir donanım veya yazılım bileşenidir.

Anahtar Özellikler:

- Trafigin Kontrolü: Ağ trafiğini denetler ve sadece güvenilir bağlantılara izin verir.

- Yetkisiz Erişimlerin Önlenmesi: Yetkisiz kullanıcıların ve kötü amaçlı yazılımların ağa erişimini engeller.

- Kurallar ve Politikalar: Belirli kurallar ve politikalar doğrultusunda trafiği yönetir.

Antalya firewall hizmeti

Antalya firewall hizmeti, yetkisiz erişimin önlenmesine yardımcı olmak ve siber tehditlere karşı koruma sağlamak için alınması gereken en önemli siber güvenlik adımıdır. Veri bütünlüğünü korumak açısından, güvenlik duvarı hizmetlerinin temelleri, türleri, işlevleri, avantajları ve gereksinimlerinize en uygun olanı nasıl seçeceğiniz ele alınmaktadır.

Firewall hizmeti neler içerir?

Güvenlik duvarı hizmeti, önceden tanımlanmış güvenlik önlemlerine uygun olarak ağlar arasındaki trafiği gözlemlemek ve kontrol etmek için kullanılan bir ağ koruma sistemidir. Cihazları ve ağ altyapısını onaylanmamış erişimden, kötü amaçlı yazılımlardan ve siber saldırılardan korur.

Güvenlik Duvarı Hizmetlerimiz

Antalya'da vermiş olduğumuz güvenlik duvarı hizmetleri, güvenlik politikalarına dayalı olarak başta engellemek veya izin vermek için trafik filtreleme ve ağ trafiğini düzenleme esaslıdır.

- Trafiği engellemek veya izin vermek için trafik filtreleme,

- Olası güvenlik ihlallerini tespit etmek ve önlemek için izinsiz girişleri önleme,

- Analiz için ağ etkinliğinin kayıtlarını tutmak için günlük kaydı ve izleme,

- Uygulama düzeyinde protokole göre erişimi kontrol etmek için uygulama katmanı filtreleme,

- Gelişmiş güvenlik için dahili IP adreslerini gizlemek için ağ adresi çevirisi (NAT),

- Güvenli uzaktan erişim sağlamak için sanal özel ağ (VPN) desteği gibi çeşitli işlevler için kullanılır.

Hangi Firewall Hizmeti Seşilmelidir?

En iyi güvenlik duvarı hizmetinin seçilmesi ağ boyutu, güvenlik gereksinimleri ve bütçe gibi faktörlere bağlıdır. DDoS saldırıları, fidye yazılımları ve kimlik avı gibi işletmenizle ilgili tehditleri belirleyerek güvenlik ihtiyaçlarını değerlendirmek önemlidir.

Ölçeklenebilirlik, kuruluşunuzla birlikte büyüyebilecek bir güvenlik duvarı seçmede önemli bir faktördür. Bulut tarafından yönetilen güvenlik duvarları basitleştirilmiş yönetim sunarken yönetim kolaylığı da göz önünde bulundurulmalıdır.

Mevcut altyapı ile entegrasyon, diğer güvenlik araçlarıyla uyumluluk sağlar. Hız, gecikme ve güvenilirlik gibi performans ölçümleri değerlendirilmelidir. Gerekli güvenlik yetenekleri korunurken uygun fiyatın sağlanması için maliyet ve özellikler dengelenmelidir.

Fortinet, Sophos, Berqnet ve Check Point gibi güvenilir sağlayıcılar tercih edilen seçenekler olmak üzere satıcı itibarı dikkate alınmalıdır.

Güvenlik Duvarı Nasıl Çalışır?

Çalışma Prensibi:

Güvenlik duvarları, ağ trafiğini paketler halinde inceleyerek çalışır. Her paketin başlığı ve içeriği analiz edilerek, önceden belirlenmiş güvenlik kurallarına uygun olup olmadığına karar verilir.

Temel İşlevleri:

- Paket Filtreleme: Gelen ve giden veri paketlerini inceler ve belirlenen kurallara göre izin verir veya engeller.

- Durum Denetimi: Bağlantı durumunu izler ve yalnızca belirli bir bağlantı durumundaki paketlere izin verir.

- Proxy Hizmetleri: Kullanıcı isteklerini alır, işler ve yanıtları kullanıcıya geri gönderir, böylece doğrudan bağlantıyı önler.

- Uygulama Katmanı Filtrelemesi: Belirli uygulama ve protokollere özgü trafiği inceler ve denetler.

Güvenlik Duvarı Türleri

1. Donanım Tabanlı Güvenlik Duvarları:

- Özellikleri: Fiziksel cihazlar olup, genellikle büyük ağlarda kullanılır.

- Avantajları: Yüksek performans, bağımsız çalışma ve daha az sistem kaynağı kullanımı.

- Örnekler: Cisco ASA, Fortinet FortiGate.

2. Yazılım Tabanlı Güvenlik Duvarları:

- Özellikleri: Bilgisayar veya sunucu üzerinde çalışan yazılımlar.

- Avantajları: Kolay kurulum, düşük maliyet ve esneklik.

- Örnekler: Windows Defender Firewall, pfSense.

3. Ağ Tabanlı Güvenlik Duvarları:

- Özellikleri: Ağın farklı noktalarında konuşlandırılarak, ağ trafiğini filtreler.

- Avantajları: Merkezi yönetim ve geniş ölçekli ağ güvenliği.

- Örnekler: Juniper Networks SRX, Palo Alto Networks.

4. Bulut Tabanlı Güvenlik Duvarları:

- Özellikleri: Bulut hizmet sağlayıcıları tarafından sunulan güvenlik çözümleri.

- Avantajları: Kolay ölçeklenebilirlik, esneklik ve düşük başlangıç maliyeti.

- Örnekler: AWS WAF, Azure Firewall.

Güvenlik Duvarının Avantajları

- Ağ Güvenliğini Artırma: Güvenlik duvarları, yetkisiz erişimleri engelleyerek ve kötü amaçlı trafiği filtreleyerek ağ güvenliğini artırır.

- Veri Koruma: Güvenlik duvarları, hassas verilerin korunmasına yardımcı olur ve veri ihlallerini önler.

- Trafik Kontrolü: Gelen ve giden trafiği denetleyerek, ağ performansını ve güvenliğini optimize eder.

- Kullanıcı Erişim Denetimi: Belirli kullanıcıların veya cihazların ağa erişimini kontrol eder ve yönetir.

- Kötü Amaçlı Yazılım Koruması: Güvenlik duvarları, virüsler, truva atları ve diğer kötü amaçlı yazılımlara karşı koruma sağlar.

Güvenlik Duvarı Konfigürasyonu

Kurallar ve Politikalar:

Güvenlik duvarlarının etkili çalışabilmesi için doğru yapılandırılması gerekir. Bu, kurallar ve politikalar oluşturmayı içerir.

Örnek Konfigürasyon:

- Giden trafik için tüm bağlantılara izin ver.

- Gelen trafik için sadece belirli IP adreslerine izin ver.

- Belirli portlar üzerinden gelen trafiği engelle.

- Belirli uygulamalar için proxy kullan.

Güvenlik Duvarı Yönetimi

Düzenli Güncellemeler:

Güvenlik duvarı yazılımı ve donanımının düzenli olarak güncellenmesi, en son güvenlik tehditlerine karşı korunmayı sağlar.

Log ve İzleme:

Güvenlik duvarı loglarının izlenmesi ve analiz edilmesi, olası güvenlik tehditlerini erken tespit etmeye yardımcı olur.

Yedekleme:

Güvenlik duvarı yapılandırmalarının düzenli olarak yedeklenmesi, olası veri kayıplarına karşı koruma sağlar.

VPN (Virtual Private Network)

VPN Tanımı:

VPN (Virtual Private Network), internet üzerinden güvenli ve şifreli bir bağlantı kurarak, kullanıcıların ve cihazların veri trafiğini koruyan bir teknolojidir. VPN, kullanıcıların uzaktan güvenli bir şekilde ağlara bağlanmasına olanak tanır.

Anahtar Özellikler:

- Gizlilik: Kullanıcıların internet trafiğini şifreler, böylece veri gizliliği sağlar.

- Güvenlik: Güvenli ve şifreli bağlantılar ile veri güvenliği sağlar.

- Erişim Kontrolü: Kullanıcıların uzaktan güvenli bir şekilde kurumsal ağlara erişimini sağlar.

VPN Türleri:

- Site-to-Site VPN: Farklı ofislerin veya veri merkezlerinin güvenli bir şekilde birbirine bağlanmasını sağlar.

- Remote Access VPN: Bireysel kullanıcıların uzaktan güvenli bir şekilde ağlara bağlanmasını sağlar.

- Client-to-Site VPN: Mobil veya uzaktaki çalışanların şirket ağına güvenli erişimini sağlar.

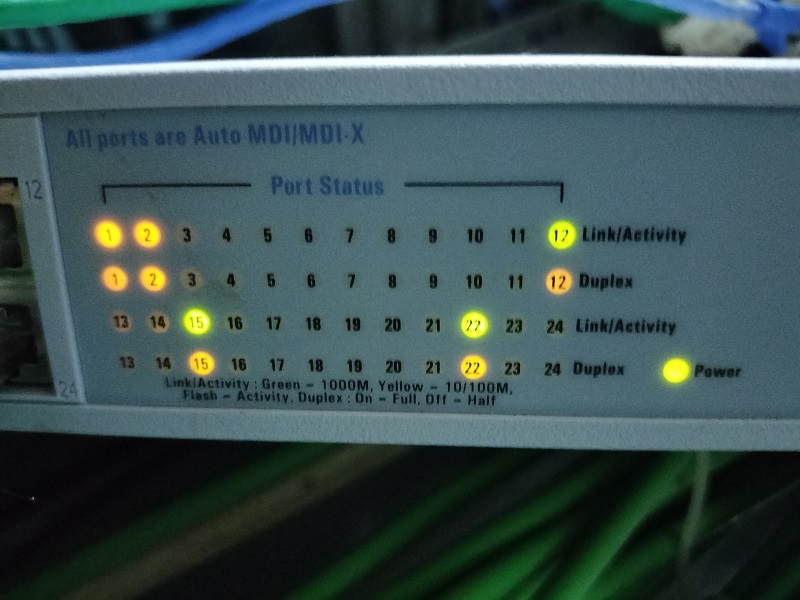

Loglama ve İzleme

Loglama Tanımı:

Loglama, ağ trafiği ve etkinliklerinin kaydedilmesi işlemidir. Güvenlik duvarları, gelen ve giden trafiği, bağlantı girişimlerini ve diğer önemli olayları loglar.

Anahtar Özellikler:

- Kapsamlı Kayıtlar: Tüm ağ etkinliklerinin detaylı olarak kaydedilmesi.

- Güvenlik Analizi: Olası güvenlik tehditlerini ve saldırıları tespit etmek için logların analizi.

- Uygunluk: Yasal düzenlemeler ve şirket politikalarına uyum sağlamak için logların tutulması.

İzleme Tanımı:

İzleme, ağ trafiğinin gerçek zamanlı olarak takip edilmesi ve analiz edilmesi işlemidir. Güvenlik duvarları, ağ trafiğini sürekli izleyerek anormallikleri ve tehditleri tespit eder.

Anahtar Özellikler:

- Gerçek Zamanlı İzleme: Ağ trafiğinin sürekli olarak izlenmesi ve analiz edilmesi.

- Anormallik Tespiti: Olağandışı etkinliklerin ve potansiyel tehditlerin tespiti.

- Raporlama: Düzenli raporlar ve bildirimler ile ağ güvenliği durumunun izlenmesi.

5651 Yasası

5651 Yasası Tanımı:

5651 sayılı yasa, Türkiye'de internet ortamında yapılan yayınların düzenlenmesi ve bu yayınlar yoluyla işlenen suçlarla mücadele edilmesi amacıyla çıkarılmıştır. Bu yasa, loglama ve izleme yükümlülüklerini de içermektedir.

Anahtar Özellikler:

- Loglama Yükümlülüğü: İnternet hizmet sağlayıcıları, internet trafiğini loglamak ve belirli bir süre saklamakla yükümlüdür.

- Erişim Sağlayıcıları: Erişim sağlayıcıları, kullanıcılarının internet trafiğini kaydetmek ve gerekli durumlarda yetkililere sunmak zorundadır.

- Gizlilik ve Güvenlik: Kullanıcı verilerinin gizliliği ve güvenliği sağlanmalıdır.

5651 Yasası'na Uygunluk:

- Loglama: Tüm internet trafiğinin düzenli olarak loglanması ve belirlenen süreler boyunca saklanması.

- İzleme ve Raporlama: Ağ trafiğinin izlenmesi ve yasa gerekliliklerine uygun olarak raporlanması.

- Güvenlik Tedbirleri: Kullanıcı verilerinin güvenli bir şekilde saklanması ve yetkisiz erişimlerin engellenmesi.

Günümüz dijital çağında, ağ güvenliği her zamankinden daha önemlidir. Firewall (güvenlik duvarı) kullanımı, bir ağın iç ve dış tehditlere karşı korunmasında kritik bir rol oynar. Ancak, etkili bir firewall kullanımı sadece basit bir kurulumla sınırlı değildir; erişim kontrolü, uygunluk ve standartlar gibi faktörler de güvenliğinizi artırmada önemli rol oynar.

Erişim Kontrolü: İzinsiz Girişlere Karşı Koruma

Erişim kontrolü, firewall'lar üzerinde uygulanan temel bir güvenlik önlemidir. Bu, yalnızca yetkili kullanıcıların belirli ağ kaynaklarına erişmesini sağlar. Erişim kontrolü ile:

- Yetki Tanımlaması: Kullanıcıların hangi verilere ve uygulamalara erişebileceği belirlenir.

- Kimlik Doğrulama: Güvenliğinizi artırmak için kullanıcı kimlikleri ve yetkileri doğrulanır.

- Oturum Yönetimi: Kullanıcı oturumları izlenir ve denetlenir.

Erişim kontrolü politikalarının düzenli olarak güncellenmesi, güvenlik açıklarını minimize eder ve yetkisiz erişimleri önler.

Uygunluk: Regülasyonlara Uyum Sağlama

Firewall yapılandırmanızın uygunluk standartlarına uygun olması, özellikle sektörel düzenlemelere uyum sağlamak açısından önemlidir. Bu regülasyonlar, veri koruma ve ağ güvenliği konularında belirli standartları içerir:

- GDPR (Genel Veri Koruma Yönetmeliği) gibi uluslararası veri koruma yasaları,

- PCI-DSS (Ödeme Kartı Endüstrisi Veri Güvenliği Standardı) gibi finansal düzenlemeler,

- HIPAA (Sağlık Sigortası Taşınabilirlik ve Sorumluluk Yasası) gibi sağlık sektörüne özgü standartlar.

Bu regülasyonlara uyum sağlamak, hem hukuki gereklilikleri yerine getirmenizi sağlar hem de müşterilerinizin verilerini korur.

Standartlar: En İyi Güvenlik Uygulamaları

Firewall'lar için belirlenen standartlar, güvenliğinizin en üst seviyede tutulmasını sağlar. Bu standartlar genellikle:

- ISO/IEC 27001: Bilgi güvenliği yönetim sistemleri için uluslararası standart.

- NIST (Ulusal Standartlar ve Teknoloji Enstitüsü) standartları: Bilgi güvenliği ve risk yönetimi için kılavuzlar.

- SANS (Sistemlerin, Ağların ve Güvenliklerin Ulusal Araştırma Merkezi) güvenlik politikaları.

Bu standartlara uyum sağlamak, firewall yapılandırmanızı sürekli olarak güncel ve güvenli tutmanızı sağlar.

Sonuç

Firewall üzerindeki erişim kontrolü, uygunluk ve standartlar, ağ güvenliğinizin temel taşlarıdır. Erişim kontrolü politikalarınızı düzenli olarak gözden geçirmek, uygunluk standartlarına uyum sağlamak ve güvenlik standartlarına göre yapılandırmak, sizi siber tehditlere karşı korur. Güvenliğinizi artırmak için bu unsurları ihmal etmeyin ve firewall'unuzu en iyi şekilde yapılandırın.